Patch- & Update-Prozess (Security Alerts, Releases, Wartungsfenster): Ein unverzichtbares Troubleshooting-Playbook für Moodle-Admins und IT-Security

Geschätzte Lesezeit: ca. 10–12 Minuten

Key Takeaways

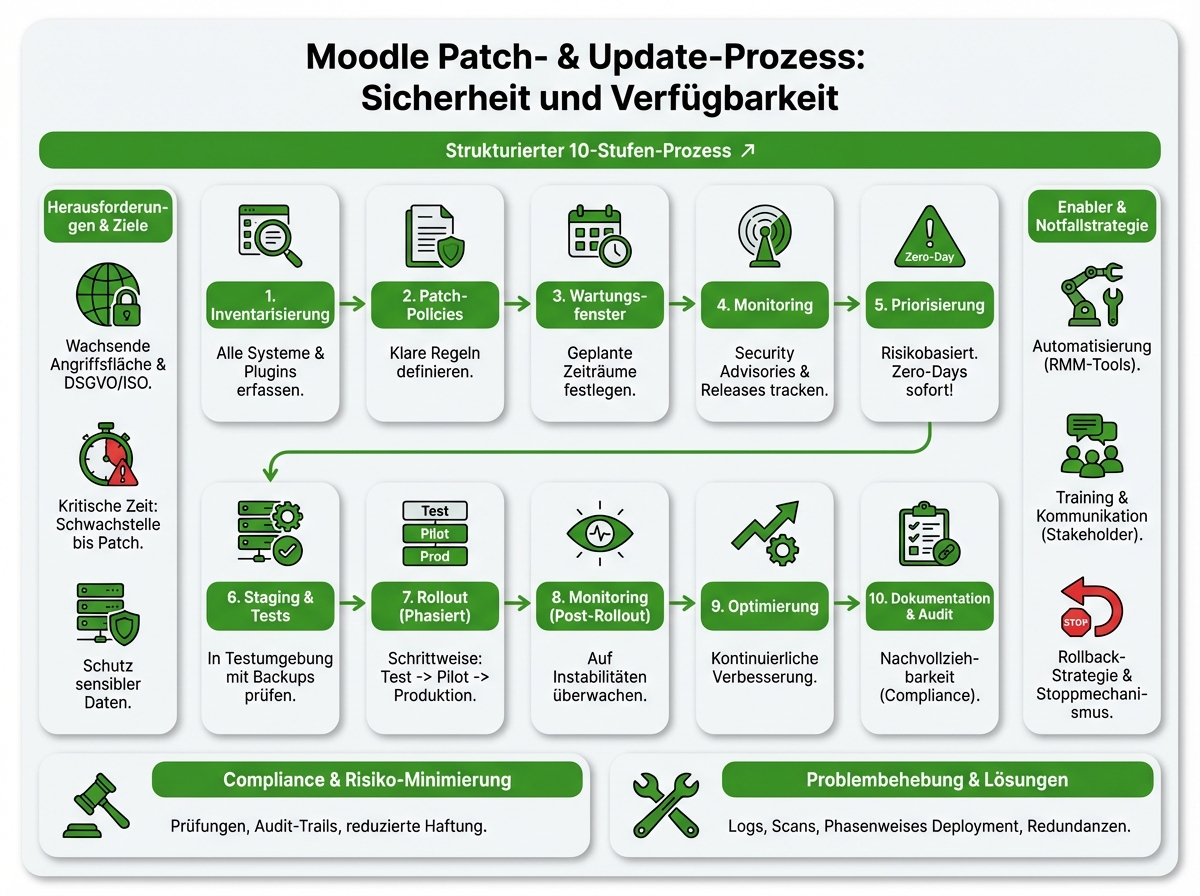

- Patch-Management ist ein Sicherheits- und Verfügbarkeitsfaktor: Security Alerts, Releases und Wartungsfenster müssen als zusammenhängender Prozess geführt werden.

- Zehn bewährte Schritte (Inventarisierung bis Optimierung) helfen, Updates sicher, effizient und compliant auszurollen.

- Staging, Backups und Rollback sind Pflicht, um Risiken durch fehlerhafte Patches schnell zu begrenzen.

- Monitoring & Audit-Trails reduzieren Ausfallzeiten und schaffen Nachvollziehbarkeit für Compliance (z. B. DSGVO/ISO).

- Troubleshooting-Playbook: Häufige Symptome werden systematisch in Ursachen und Fixes überführt.

Inhaltsverzeichnis

- Einordnung & Ziel des Playbooks

- Warum ist der Patch- & Update-Prozess essenziell für Moodle und E-Learning?

- Der Patch- & Update-Prozess: Best Practices für Ihre Moodle-Umgebung

- 1. Inventarisierung: Die Grundlage der Kontrolle

- 2. Patch-Policy & Wartungsfenster klar definieren

- 3. Monitoring von Security Alerts und Releases

- 4. Patch-Priorisierung nach Risiko

- 5. Testumgebung & Backups für maximalen Schutz

- 6. Schrittweises Deployment im Wartungsfenster

- 7. Kontinuierliches Monitoring nach dem Rollout

- 8. Compliance-Prüfungen und Audit-Trails

- 9. Rollback-Strategie für den Ernstfall

- 10. Kontinuierliche Optimierung

- Troubleshooting-Playbook: Schnelle Hilfe für die häufigsten Fehlerbilder

- Praktische Tipps für Moodle-Admins & Business Leader

- FAQ

Einordnung & Ziel des Playbooks

Die ständig wachsende Komplexität von IT-Infrastrukturen in Bildungseinrichtungen und Unternehmen stellt Moodle-Admins, DevOps und IT-Sicherheitsverantwortliche vor immer größere Herausforderungen. Der Patch- & Update-Prozess — mitsamt der Bewältigung von Security Alerts, Releases und der sorgfältigen Planung von Wartungsfenstern — ist eine der wichtigsten Säulen für den Schutz von E-Learning-Systemen vor Cyberangriffen und Betriebsstörungen.

Ein strukturiertes Troubleshooting-Playbook, das Symptome zielsicher in Ursachen und effiziente Lösungen überführt, wird hier zum zentralen Werkzeug im Alltag.

In diesem Beitrag beleuchten wir die wichtigsten Best Practices und einen zehnstufigen Leitfaden, wie Sie Patches und Updates sicher, effizient und compliant in Ihrer Moodle-Umgebung implementieren. Gleichzeitig bieten wir Ihnen Lösungen für typische Fehlerbilder und deren Behebung, um Ausfälle oder Sicherheitslücken im Lernbetrieb zu minimieren.

Warum ist der Patch- & Update-Prozess essenziell für Moodle und E-Learning?

Die Angriffsfläche moderner Lernplattformen wie Moodle wächst durch zunehmend integrierte Drittanbieter-Tools, vernetzte Devices und laufende Feature-Releases kontinuierlich. Schwachstellen können von Cyberkriminellen gezielt ausgenutzt werden – die Reaktionszeit zwischen Bekanntwerden einer Sicherheitslücke (Security Alert), der Veröffentlichung eines Patches und der sicheren Implementierung im System ist zu einer kritischen Größe geworden.

Eine systematische Patch-Strategie schützt nicht nur vor Angriffen und Datenverlust, sondern erfüllt auch Compliance-Anforderungen und sorgt für Hochverfügbarkeit der Lerninfrastruktur, wie sie beispielsweise in ISO-Standards oder DSGVO gefordert ist (NinjaOne Patch Management Prozess, ComputerWeekly – Automatisierte Patch Verwaltung). Gerade im Bildungsbereich, wo sensible Schüler- oder Forschungsdaten verarbeitet werden, ist ein sicheres Patch-Management ein Muss.

Der Patch- & Update-Prozess: Best Practices für Ihre Moodle-Umgebung

Ein effektiver Patch- & Update-Prozess basiert auf wiederkehrenden Zyklen und klaren Verantwortlichkeiten. Die nachfolgenden zehn Schritte haben sich branchenübergreifend bewährt, um Ihre Systeme nicht nur abzusichern, sondern auch Betriebsunterbrechungen während Wartungsfenstern auf ein Minimum zu reduzieren.

1. Inventarisierung: Die Grundlage der Kontrolle

Starten Sie mit einer vollständigen Bestandsaufnahme aller Assets: Dazu gehören Server, Endgeräte, Anwendungen und Plugins innerhalb Ihrer Moodle-Infrastruktur. Automatisierte Asset- und Schwachstellen-Scanner unterstützen dabei, veraltete oder nicht mehr unterstützte Systeme zuverlässig zu identifizieren — ein wichtiger Schritt, um blinde Flecken zu vermeiden (Wiz Academy – Patch Management).

2. Patch-Policy & Wartungsfenster klar definieren

Erstellen Sie eindeutige Patch-Policies: Legen Sie fest, wie oft welche Gerätetypen gepatcht werden (z. B. wöchentlich für Arbeitsplätze, monatlich für Server). Definieren Sie Wartungsfenster, in denen Updates ausgebracht werden dürfen — etwa nachts oder im Rahmen abgestimmter Zeitfenster in international vernetzten Moodle-Umgebungen. Hier sind Grenzfälle genau zu dokumentieren, um Risiken richtig steuern zu können (NinjaOne Patch Management Prozess).

3. Monitoring von Security Alerts und Releases

Nutzen Sie Vendor-Feeds und Security Advisorys, um proaktiv auf neue Sicherheitslücken und bevorstehende Releases reagieren zu können. Folgen Sie beispielsweise den offiziellen Moodle Security Alerts sowie Microsofts Patch-Tuesday-Zyklen. Automatisieren Sie die Überwachung, um frühzeitig auf CVEs und relevante Schwachstellen hinzuweisen.

4. Patch-Priorisierung nach Risiko

Nicht jeder Patch ist gleich kritisch. Bewerten Sie anstehende Updates nach Schweregrad, Angriffspotenzial und Auswirkung für Ihr System. Kritische Zero-Day-Patches sollten unverzüglich behandelt werden, während Updates mit geringerem Risiko in geplanten Wartungsfenstern erfolgen können. Setzen Sie Prioritätslisten und reagieren Sie agil auf neue Bedrohungslagen.

5. Testumgebung & Backups für maximalen Schutz

Vor der Produktivsetzung von Patches empfiehlt sich die Installation in einer isolierten Staging- oder Testumgebung. Testen Sie Kompatibilität, Performance und mögliche Nebenwirkungen Ihrer Moodle-Plattform. Erstellen Sie vorab vollständige Backups — so sind Sie auf einen schnellen Rollback bei Fehlern vorbereitet (nce Guide Patch Management).

6. Schrittweises Deployment im Wartungsfenster

Rollen Sie Patches nie „auf einen Schlag“ im Produktivsystem aus. Nutzen Sie ein gestuftes Deployment: Zunächst im Test, dann mit einer Pilotgruppe und schließlich in der gesamten Lernumgebung. Automatisierte RMM-Tools helfen hierbei und können sogar problematische Updates stoppen, falls im Rollout Risiken erkannt werden. Planen Sie alle Schritte in Ihre festgelegten Wartungsfenster ein.

7. Kontinuierliches Monitoring nach dem Rollout

Nach Abschluss der Patch-Installation ist ein permanentes Monitoring unerlässlich. Überwachungs-Tools erfassen Installationsstatus, Systemleistung und Nutzerfeedback. Tracken Sie Fehler frühzeitig, bevor sie den regulären E-Learning-Betrieb beeinträchtigen.

8. Compliance-Prüfungen und Audit-Trails

Prüfen Sie regelmäßig, ob alle vorgesehenen Patches erfolgreich installiert wurden. Führen Sie Audits durch und dokumentieren Sie sämtliche Statusmeldungen für interne wie externe Compliance-Anforderungen. So vermeiden Sie Haftungsrisiken und gewährleisten Nachvollziehbarkeit im Krisenfall.

9. Rollback-Strategie für den Ernstfall

Treten im Anschluss Probleme auf, muss der Rollback sauber vorbereitet und dokumentiert sein. Nutzen Sie Ihre Backups und stellen Sie Systeme im Zweifel in den Ursprungszustand zurück. Bei gravierenden Fehlern empfiehlt sich ein vorübergehendes Pausieren des gesamten Patch-Zyklus, während das Problem analysiert und behoben wird (Hexnode Patch Rollback Playbook).

10. Kontinuierliche Optimierung

Patch-Management ist kein einmaliges Projekt, sondern ein iterativer Prozess. Evaluieren Sie regelmäßig Ihre Strategien, beseitigen Sie nicht mehr unterstützte Systeme, und passen Sie Richtlinien sowie Rollenverteilungen laufend an den aktuellen Stand der Technik an (Wiz Academy – Patch Management).

Troubleshooting-Playbook: Schnelle Hilfe für die häufigsten Fehlerbilder

Trotz durchdachter Prozesse und Automatisierung bleiben Herausforderungen im Patch- & Update-Prozess nicht aus. Hier finden Sie typische Symptome, ihre Ursachen — und die bewährten Fixes zur schnellen Problemlösung.

Symptom: Patch installiert nicht oder bleibt ausstehend

Mögliche Ursachen:

- Software-Inkompatibilitäten

- Fehlende Administratorrechte

- Netzwerkblockaden oder Firewall-Probleme

- Konflikte mit Drittanbieter-Plugins

Lösungen:

- Überprüfen Sie Logs und Fehlerprotokolle.

- Testen Sie kritische Patches zunächst in einer Staging-Umgebung.

- Führen Sie Updates manuell oder nach einem Neustart des Patch-Management-Tools durch.

- Erstellen Sie regelmäßige Audits für ausstehende Patches und setzen Sie gezielt RMM-Lösungen zur Durchsetzung ein (Factis Third-Party Patching Playbook).

Symptom: Systeminstabilität, Performance-Probleme nach Patch

Mögliche Ursachen:

- Inkompatibilität mit Anwendungen, OS oder Plugins

- Fehlendes oder unvollständiges Testing

- Verteilung von Patches mit bekannten Fehlerbildern (s. Security Alerts)

Lösungen:

- Rollback zum letzten stabilen Backup/Release.

- Pausieren Sie den Rollout weiterer betroffener Systeme.

- Nutzen Sie Monitoring- sowie KI-Tools, um bekannte Störungen zu erkennen.

- Optimieren Sie Testverfahren im Vorfeld des Deployments (Hexnode Patch Rollback Playbook).

Symptom: Ausfälle oder Downtime während Wartungsfenster

Mögliche Ursachen:

- Fehlende oder suboptimale Planung

- Deployment nicht ausreichend phasenweise durchgeführt

- Überlastung der Ressourcen durch zu große Updatepakete

Lösungen:

- Setzen Sie auf schrittweises, phasenweises Deployment (Pilot- vs. Gesamtgruppe).

- Planen Sie Redundanzen und Failover-Strukturen.

- Dokumentieren Sie jeden Zwischenfall sorgfältig für nachfolgende Wartungsfenster (Wiz Academy – Patch Management).

Symptom: Schwachstellen bleiben trotz Patching bestehen

Mögliche Ursachen:

- Unvollständige Asset- & Software-Inventarisierung

- Dritthersteller-Plugins oder -Tools nicht abgedeckt

- Fehlerhafte oder fehlende Priorisierung

Lösungen:

- Führen Sie komplette Scans auf Schwachstellen durch, inklusive Third-Party-Komponenten.

- Priorisieren und testen Sie auch Updates für Zusatzmodule von Drittanbietern.

- Automatisieren Sie Compliance-Checks, um den Patch-Status laufend zu überwachen (ComputerWeekly – Automatisierte Patch Verwaltung).

Symptom: Überforderung durch manuelle Prozesse, Verzögerungen bei kritischen Alerts

Mögliche Ursachen:

- Zu wenig Automatisierung im Patch-Management

- Unklare Rollen- und Aufgabenverteilung

Lösungen:

- Implementieren Sie RMM-Tools und Automatisierung zur Lastentlastung.

- Schulen Sie involvierte Teams regelmäßig — und passen Sie Richtlinien an neue Anforderungen an.

Allgemeiner Notfall-Fix (bei allen gravierenden Fehlern):

Betroffene Systeme isolieren · Rollback durchführen · An Stakeholder adäquat kommunizieren · Ursache im Nachgang umfassend analysieren

Die kontrollierte Vorab-Testung neuer Patches in einer isolierten Umgebung kann laut Experten 90% typischer Probleme verhindern (Factis Third-Party Patching Playbook).

Praktische Tipps für Moodle-Admins & Business Leader

Inventarisieren Sie regelmäßig Ihre Moodle-Komponenten:

Viele Schwachstellen entstehen, weil kleinere Plugins oder Drittanbieter-Tools vergessen werden.

Setzen Sie auf Automatisierung und Monitoring:

Cloudbasierte Patch-Manager können Security Alerts scannen, Patching-Prozesse automatisieren und Compliance-Reports bereitstellen. So behalten Sie die Kontrolle – selbst in heterogenen Moodle-Landschaften.

Definieren Sie verbindliche Wartungsfenster und informieren Sie Stakeholder frühzeitig:

Die transparente Kommunikation mit Nutzern und Fachabteilungen beugt Missverständnissen und Frust vor.

Dokumentieren Sie alle Prozesse lückenlos:

Die Auditfähigkeit spielt nicht nur in puncto Datenschutz eine große Rolle, sondern auch bei der Klärung von Verantwortlichkeiten im Störungsfall.

Führen Sie regelmäßige Trainings für Admin-Teams durch:

Technologien und Bedrohungen entwickeln sich ständig weiter – Ihr Wissen auch!

FAQ

Wie schnell sollte ich auf Moodle Security Alerts reagieren?

So schnell wie möglich, insbesondere bei kritischen Lücken (z. B. Zero-Days). Folgen Sie den offiziellen Moodle Security Alerts, priorisieren Sie nach Risiko und planen Sie die Umsetzung abhängig vom Schweregrad entweder sofort oder im nächsten definierten Wartungsfenster.

Warum brauche ich eine Staging-Umgebung, wenn ich Backups habe?

Backups ermöglichen den Rollback, aber Staging reduziert das Risiko, überhaupt in einen Vorfall zu geraten. Durch Vorab-Tests lassen sich Kompatibilitäts- und Performance-Probleme früh erkennen; laut Experten kann isoliertes Vorab-Testing bis zu 90% typischer Probleme verhindern (Factis Third-Party Patching Playbook).

Was sind die häufigsten Ursachen für Downtime in Wartungsfenstern?

Typisch sind unzureichende Planung, fehlendes phasenweises Deployment sowie Ressourcenüberlastung durch zu große Updatepakete. Bewährt sind Pilot-Rollouts, Redundanzen und saubere Dokumentation zur Optimierung zukünftiger Wartungsfenster (Wiz Academy – Patch Management).

Wie stelle ich sicher, dass Schwachstellen trotz Patching nicht bestehen bleiben?

Durch vollständige Inventarisierung (inkl. Third-Party-Komponenten), konsequente Priorisierung und automatisierte Compliance-Checks. Ergänzend helfen regelmäßige Scans und Audit-Trails, Lücken im Patch-Status aufzudecken (ComputerWeekly – Automatisierte Patch Verwaltung).

Was gehört in eine belastbare Rollback-Strategie?

Aktuelle Backups, klar dokumentierte Schritte, ein Stopp-/Pausenmechanismus für weitere Rollouts und ein Prozess zur Ursachenanalyse. Bei „bad updates“ unterstützt ein strukturiertes Vorgehen, wie im Hexnode Patch Rollback Playbook beschrieben, die schnelle Wiederherstellung eines stabilen Zustands.