Multi-Tenancy & Mandantenfähigkeit: Optionen & Trade-offs – Deep Dive in Architektur, Trade-offs und Best Practices

Geschätzte Lesezeit: 10–12 Minuten

Key Takeaways

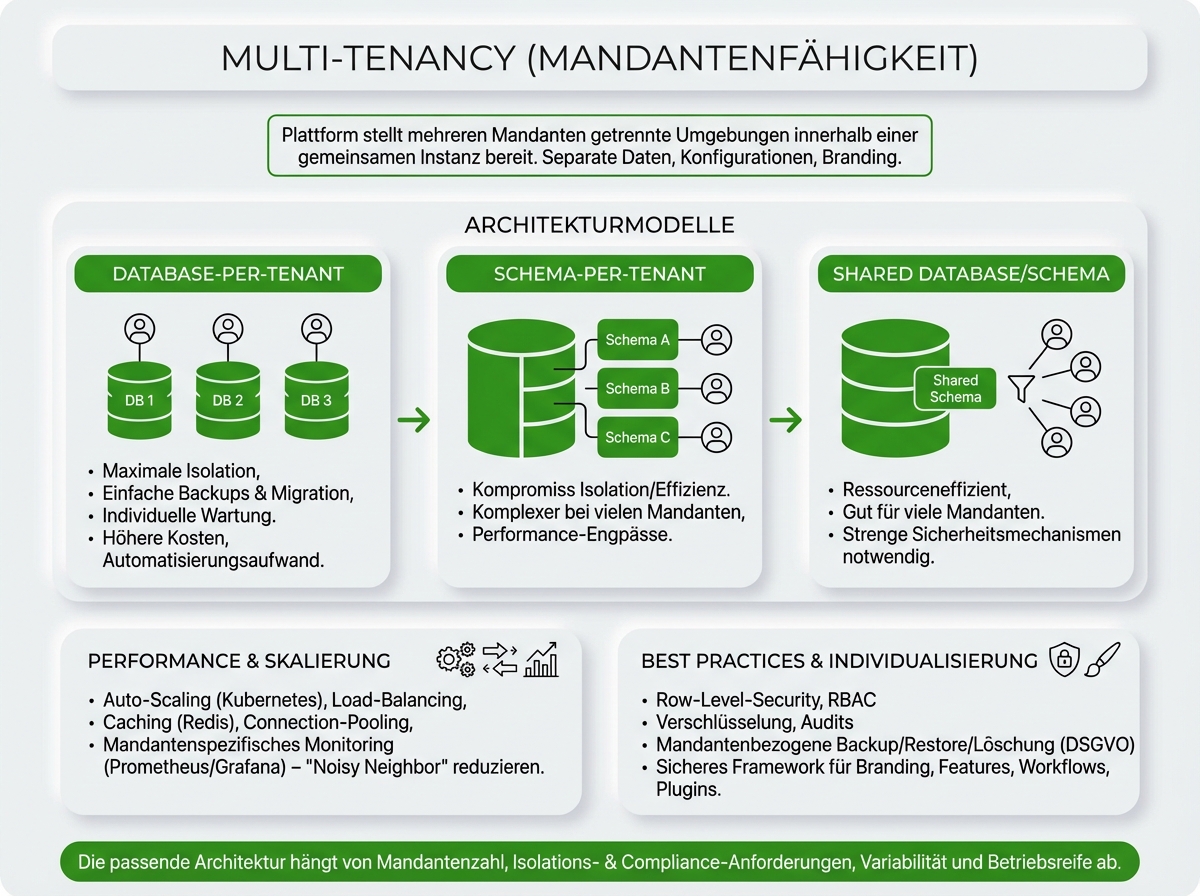

- Multi-Tenancy (Mandantenfähigkeit) bedeutet: mehrere Mandanten in einer Plattform, mit klarer Trennung von Daten, Konfiguration und ggf. Branding.

- Die drei Kernmodelle sind Database-per-Tenant, Schema-per-Tenant und Shared Database/Schema — jedes mit eigenen Kosten-, Security- und Skalierungs-Trade-offs.

- Performance & Skalierung benötigen Auto-Scaling (z. B. Kubernetes), Load-Balancing, Caching (Redis) sowie tenant-spezifisches Monitoring (Prometheus/Grafana).

- Security & DSGVO sind zentral: Row-Level-Security, rollenbasierte Zugriffe, Audits sowie tenant-bezogene Backups/Restore/Löschung.

- Die richtige Wahl hängt von Mandantenzahl, Isolationsanforderungen, Regulatorik und Variabilität (Plugins/Branding/SLA) ab.

Inhaltsverzeichnis

- Warum Multi-Tenancy & Mandantenfähigkeit in modernen Moodle-Systemen entscheidend sind

- Was bedeutet Multi-Tenancy/Mandantenfähigkeit überhaupt?

- Architekturmodelle und ihre Trade-offs im Detail

- Performance & Skalierbarkeit: Strategien im Multi-Tenant-Umfeld

- Best Practices und praktische Empfehlungen für Moodle-Admins, IT & Entwicklung

- Spezifische Herausforderungen und Chancen im deutschen E-Learning-Markt

- Schlussfolgerung: Welche Architektur passt zu Ihrem Bedarf?

- Quellen und weiterführende Links

- FAQ

Warum Multi-Tenancy & Mandantenfähigkeit in modernen Moodle-Systemen entscheidend sind

Multi-Tenancy, im deutschen Sprachgebrauch als Mandantenfähigkeit bekannt, prägt die Entwicklung und das Hosting von Lernplattformen wie Moodle zunehmend.

Der steigende Bedarf nach effizienter Ressourcenallokation, strikter Datenisolation sowie maßgeschneiderter Nutzererfahrung bewegt Bildungseinrichtungen, Unternehmen und Behörden dazu, Multi-Tenant-Architekturen zu implementieren.

Der folgende Deep Dive ordnet die aktuellen Entwicklungen rund um Multi-Tenancy ein, beleuchtet Architekturmodelle, damit verbundene Trade-offs sowie Best Practices — und liefert wertvolle Tipps für die Praxis.

Was bedeutet Multi-Tenancy/Mandantenfähigkeit überhaupt?

Mandantenfähigkeit beschreibt die Fähigkeit einer Anwendung, mehreren Kunden (Mandanten) innerhalb einer einzigen Softwareinstanz oder Infrastruktur getrennte, weitgehend individuelle Umgebungen zur Verfügung zu stellen.

Jeder Mandant nutzt dabei die Anwendung wie einen eigenen geschützten Bereich, häufig mit eigenen Daten, Konfigurationen und ggf. Branding.

Technisch existieren drei hauptsächliche Architekturmodelle (Quelle:

supertokens.com,

relevant.software,

lucke-edv.de):

- Database-per-Tenant: Jeder Mandant erhält eine eigene Datenbank.

- Schema-per-Tenant: Ein Datenbanksystem, aber eigene Schemas pro Mandant.

- Shared Database/Schema: Alle Mandanten nutzen eine gemeinsame Datenbank/-schema, getrennt durch Zeilen-/Rollenbefugnisse.

Wichtig: Die Wahl des Modells hat weitreichende Implikationen hinsichtlich Datenschutz, Skalierbarkeit, Kosten und Wartungsaufwand.

Architekturmodelle und ihre Trade-offs im Detail

Eine durchdachte Architektur ist das Fundament jeder erfolgreichen Multi-Tenancy-Lösung.

Im Folgenden die Charakteristika, Vorteile und Herausforderungen — inklusive Einordnung, für welchen Anwendungsfall sich welcher Ansatz eignet.

1. Database-per-Tenant: Maximale Isolation, höherer Aufwand

Beschreibung: Jeder Mandant erhält eine eigene Datenbank.

Vorteile:

- Maximale Datenisolation: Erfüllung höchster Compliance-Anforderungen (z. B. DSGVO/GPDR)

- Einfachere Backups & Migrationen: Mandanten können unabhängig gesichert und migriert werden

- Individuelle Wartungsfenster & Skalierung: Unabhängigkeit in der Verwaltung

Nachteile:

- Höherer Ressourcenverbrauch: Datenbanken multiplizieren Betriebskosten

- Komplexe Automatisierung: Skalierung und Verwaltung vieler Datenbanken sind anspruchsvoll

Anwendungsbereich: Ideal für Organisationen, bei denen Sicherheit, Compliance und Datenisolierung oberste Priorität haben und die Anzahl der Mandanten überschaubar bleibt

(z. B. Behörden, große Unternehmen, Bildungsträger mit wenigen eigenständigen Mandanten).

2. Schema-per-Tenant: Balance aus Leistung und Trennung

Beschreibung: Gemeinsame Datenbank, aber jeder Mandant mit eigenem Schema.

Vorteile:

- Gute Datenisolation: Bietet hohe Trennung mit weniger Ressourcenbedarf

- Effiziente Verwaltung: Leichter skalierbar als separate Datenbanken

- Zentralisierte Updates: Einfachere Aktualisierung der Gesamtstruktur

Nachteile:

- Komplexeres Schema-Management: Verwaltung vieler Schemas erforderlich

- Performance-Engpässe möglich: Wächst die Mandantenzahl, steigt die Systemkomplexität

Anwendungsbereich: Geeignet für Bildungseinrichtungen, mittelgroße Unternehmen oder öffentliche Träger mit mittlerem Isolationsbedarf und dutzenden Mandanten.

3. Shared Database/Schema: Höchste Effizienz, größere Herausforderungen in der Sicherheit

Beschreibung: Alle Mandanten verwenden eine gemeinsame Datenbank und ein gemeinsames Schema; Trennung erfolgt auf Datensatz-Ebene.

Vorteile:

- Höchste Ressourceneffizienz: Reduziert Speicher- und Wartungskosten drastisch

- Einfache Upgrades & Patches: Ein Update – alle Mandanten profitieren

- Optimal skalierbar: Besonders für große SaaS-Plattformen mit hunderten oder tausenden Mandanten

Nachteile:

- Begrenzte Isolation: Fehlerhafte Zugriffskontrolle kann kritisch werden

- Starke Sicherheitsmechanismen nötig: Mandantentrennung muss auf Applikationsebene durchgesetzt und regelmäßig auditiert werden

Anwendungsbereich: Ideal für Plattformen mit zahlreichen kleinen Mandanten (z. B. Weiterbildungsservice-Anbieter, Franchiseunternehmen oder Software-as-a-Service-Plattformen im Bildungssektor).

Multi-Tenant Architecture – A Complete Guide (dev.to).

Performance & Skalierbarkeit: Strategien im Multi-Tenant-Umfeld

Der Betrieb mandantenfähiger Moodle-Instanzen stellt besondere technische Ansprüche an Performance und Skalierbarkeit.

Um unterschiedlich große Mandanten effizient und zuverlässig betreiben zu können, sollten folgende Strategien bedacht werden (Quelle:

relevant.software,

supertokens.com):

- Dynamisches Auto-Scaling: Container-Orchestrierung mit Kubernetes ermöglicht es, Ressourcen schnell dem individuellen Nutzeraufkommen pro Mandant anzupassen. Dadurch sinkt die Wahrscheinlichkeit von Engpässen oder Überlasten („noisy neighbor“).

- Lastverteilung: Modernes Load-Balancing leitet Anfragen geschickt an die jeweils verfügbaren Ressourcen, was die Systemauslastung und Antwortzeiten optimiert.

- Ressourcenoptimierung: Verbindungspooling, Caching-Technologien wie Redis sowie eine modularisierte Microservice-Architektur helfen, Systemressourcen zu schonen und dynamisch neue Mandanten bereitzustellen.

- Gezieltes Monitoring: Tools wie Prometheus und Grafana sollten genutzt werden, um Performance- und Auslastungsmetriken je Mandant zu verfolgen. Durch permanentes Monitoring lassen sich Engpässe schnell erkennen und beheben; aussagekräftige KPIs sind dabei unerlässlich.

Im Bereich Moodle-Hosting bilden diese Strategien das Rückgrat für einen reibungslosen Betrieb — und sind elementar für langfristige Mandantenzufriedenheit und nachhaltige Betriebsstabilität.

Weitere praxisnahe Erläuterungen finden sich unter

caisy.io/blog/multi-tenancy-best-practices.

Best Practices und praktische Empfehlungen für Moodle-Admins, IT & Entwicklung

Die Etablierung einer robusten Multi-Tenancy-Architektur verlangt Know-how, vorausschauende Planung und konsistentes Vorgehen.

Nachfolgend zentrale Best Practices für die tägliche Praxis — insbesondere mit Blick auf den deutschen Datenschutz und die Anforderungen an eine professionelle E-Learning-Umgebung.

1. Datenisolation und Sicherheit als erstes Gebot

- Setzen Sie konsequent auf tenant-spezifische Verschlüsselung und Authentifizierung (z. B. SuperTokens).

- Führen Sie regelmäßige, automatisierte Audits Ihrer Zugriffskontrollen und Datenpfade durch.

- Setzen Sie Row-Level-Security und rollenbasierte Zugriffskonzepte produktiv ein.

- Implementieren Sie tenant-bezogene Backups — stellen Sie sicher, dass Wiederherstellung und Löschung punktuell pro Mandant möglich ist.

Mehr Infos hierzu finden Sie in der offiziellen

Moodle Security Dokumentation.

2. Konfigurierbarkeit und Mandantenindividualisierung

- Entwickeln Sie ein flexibles Konfigurations-Framework, über das Mandanten individuelle Branding-Elemente, Workflows oder Feature-Sets steuern können, ohne globale Integrität zu gefährden.

- Modularisierte Micro-Service-Architekturen ermöglichen die saubere Trennung voneinander abhängiger Funktionsbausteine.

- Planen Sie die Möglichkeit, Mandanten spezielle Plugins (z. B. für Authentifizierung oder Reporting) zuzuordnen oder auszuschließen.

3. Effiziente Automatisierung & Provisionierung

- Bauen Sie auf API-getriebene Onboarding-Prozesse zur automatisierten Mandanten-Einrichtung — dies minimiert Fehler und beschleunigt das Rollout.

- Nutzen Sie diese Verfahren auch für Mandanten-Datenmigrationen oder das Entrollen von neuen Features.

- Lernen Sie von Best-Practices aus dem SaaS-Umfeld wie Salesforce oder Shopify, wo Automatisierung ein Kernelement der Skalierung ist.

4. Kontinuierliches Testen und Überwachen

- Simulieren Sie unterschiedliche gleichzeitige Mandantenlasten und prüfen Sie die Belastbarkeit der Architektur unter Realbedingungen.

- Automatisierte Test-Suiten sollten regelmäßig unter Volllast laufen und sowohl funktionale als auch performancebezogene Aspekte abdecken.

5. SLA-Tiers und Mandantenkategorisierung

- Differenzieren Sie Mandanten nach Service-Level-Garantien (z. B. Performance, Verfügbarkeit, Support). So können gezielt Businesskunden oder Systempartner attraktiv bedient werden.

6. DSGVO-Konformität und rechtliche Absicherung

- Durch den Einsatz individueller Datenbanken oder mindestens sauber getrennter Schemas fällt die rechtliche Trennung und Löschung verarbeiteter Personendaten deutlich leichter.

- Halten Sie sich über laufende Updates und Security-Patches informiert und integrieren Sie Compliance-Maßnahmen fest in Ihre Betriebsabläufe.

Weitere Erfahrungsberichte und Praxistipps finden Sie beispielhaft unter

lucke-edv.de: Multi-Tenant in der Praxis.

Spezifische Herausforderungen und Chancen im deutschen E-Learning-Markt

Gerade in Deutschland dominieren regulatorische Anforderungen, starke Datenschutzgesetze und ein hoher Qualitätsanspruch die Diskussion um Mandantenfähigkeit.

Die drei tragenden Säulen einer erfolgreichen Multi-Tenancy-Implementierung sind hier laut

lucke-edv.de:

- Strikte Datenisolierung: Jeder Mandant als eigener „abgeschlossener Bereich“ mit maximaler Trennung.

- Mandantenspezifische Individualisierung: Branding, Funktionsumfang, Workflows und Berechtigungen lassen sich flexibel zuweisen.

- Effiziente, flexible Skalierbarkeit: Besonders durch Cloud-Strukturen und intelligente Ressourcenverwaltung können Moodle-Systeme großen Nutzerzahlen gerecht werden, ohne dass Kosten und Wartungsaufwand aus dem Ruder laufen.

Die konsequente Nutzung von Monitoring- und Auto-Scaling-Lösungen (oft cloudbasiert) verschafft Planungssicherheit und erleichtert die Akzeptanz auf Kundenseite.

Im europäischen Raum gewinnen darüber hinaus Security-Audits, automatisierte Datenschutzdokumentation und die Unterstützung flexibler Schnittstellen (API-first-Mentalität) an Bedeutung.

Schlussfolgerung: Welche Architektur passt zu Ihrem Bedarf?

Die „eine perfekte Lösung“ gibt es bei Multi-Tenancy nicht — vielmehr braucht es eine strategische Auswahl und punktgenaue Planung.

Die wichtigsten Entscheidungsfaktoren:

- Haben Sie wenige, aber große Mandanten mit sensiblen Daten? Setzen Sie auf Database-per-Tenant.

- Sind viele mittelgroße Mandanten mit ausgewogener Balance bei Kosten/Leistung zu erwarten? Dann empfiehlt sich Schema-per-Tenant.

- Möchten Sie viele kleine Mandanten effizient bei minimalen Infrastrukturkosten verwalten? Shared Database/Schema ist das Mittel der Wahl — mit erhöhtem Augenmerk auf Security.

Essenzielle Leitfragen für Entscheider:

- Wie stark variieren Funktionsumfang und Supportwünsche zwischen Ihren Mandanten?

- Welche rechtlichen Vorgaben (DSGVO etc.) müssen Sie erfüllen?

- Wie wichtig sind individuelle Konfigurationsoptionen auf Mandantenebene?

Setzen Sie auf die Integration maßgeschneiderter Automatisierungstools, Monitoring sowie eine flexible Plugin-Architektur, um Ihre Moodle-Instanzen zukunftssicher und nachhaltig zu gestalten.

Quellen und weiterführende Links

- Multi-Tenant-Architekturen im SaaS-Einsatz – supertokens.com

- Multi-Tenant in der Praxis – lucke-edv.de

- Multi-Tenant Architecture – Complete Guide (dev.to)

- Relevante Best Practices – relevant.software

- caisy.io: Multi-Tenancy Best Practices

- Moodle Security Documentation

FAQ

Was ist Multi-Tenancy (Mandantenfähigkeit) im Kontext von Moodle?

Multi-Tenancy bedeutet, dass eine Plattform mehreren Mandanten getrennte Umgebungen innerhalb einer gemeinsamen Softwareinstanz oder Infrastruktur bereitstellt — häufig mit separaten Daten, Konfigurationen und ggf. Branding. In Moodle-Hosting-Szenarien geht es dabei besonders um Datenisolation, skalierbaren Betrieb und Mandantenindividualisierung.

Welche drei Architekturmodelle sind üblich und wie unterscheiden sie sich?

Üblich sind: Database-per-Tenant (eigene DB je Mandant, maximale Isolation), Schema-per-Tenant (gemeinsame DB, eigenes Schema je Mandant, gute Balance) und Shared Database/Schema (alles geteilt, Trennung auf Datensatz-/Rollenebene, höchste Effizienz, aber anspruchsvollere Security).

Wann ist Database-per-Tenant die beste Wahl?

Wenn Compliance und maximale Datenisolation entscheidend sind (z. B. DSGVO/GPDR) und die Mandantenzahl überschaubar bleibt. Vorteile sind u. a. unabhängige Backups/Migrationen sowie individuelle Wartungsfenster und Skalierung.

Welche Maßnahmen helfen gegen „noisy neighbor“ und Performance-Probleme?

Bewährt sind dynamisches Auto-Scaling (z. B. via Kubernetes), Load-Balancing, Caching (z. B. Redis), Verbindungspooling sowie tenant-spezifisches Monitoring (z. B. Prometheus und Grafana), um Auslastung und KPIs je Mandant sichtbar und steuerbar zu machen.

Welche Best Practices sind für Security und DSGVO besonders relevant?

Zentral sind tenant-spezifische Verschlüsselung/Authentifizierung, regelmäßige Audits, Row-Level-Security und rollenbasierte Zugriffskonzepte sowie tenant-bezogene Backups inklusive punktueller Wiederherstellung und Löschung. Als Referenz dient u. a. die

Moodle Security Dokumentation.